.png) STMCU小助手

发布时间:2021-9-2 18:56

STMCU小助手

发布时间:2021-9-2 18:56

|

X-Cube-Cryptolib V4 加解密算法是实现信息安全设计的重要工具,在安全启动,安全通信等多个场景都会用到,STM32一直以来都提供支持全系列的算法库软件包X-CUBE-CRYPTOLIB,今年STM32对其加解密算法库又做了进一步的改进升级,发布了V4版本,这个版本的主要亮点有哪些?

Cryptolib V4支持的算法 新增加的算法

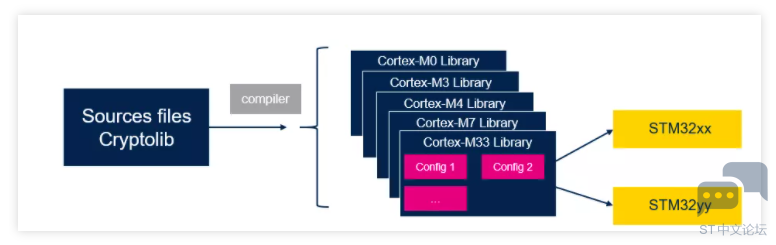

-SM4 (CBC, CFB, CTR, ECB, OFB) -SM3 -SM2 (密钥对生成,计算ZA,签名,验签) ·散列算法 除了SM3,还增加了SHA3 (SHA3-224, SHA3-256, SHA3-384, SHA3-512) 和SHAKE ·MAC算法 HMAC (SM3), KMAC (SHAKE) ·ECC椭圆曲线算法 除了SM2,还增加了ECDSA的Ed448 ·ECDH算法 增加Curve448 ·RSA算法 新增加PKCS#1 V2.2 以及 RSA CRT模式(包含抵御Bellcore攻击的防护) ·随机数生成 增加CTR_DRBG_AES256 不再包含的算法 ·部分旧的算法,处于安全性考虑不推荐使用,因此在V4中不再包含,例如 块加密算法中的ARC4, DES, TDES 散列算法中的MD5 ·密钥派生算法HKDF V3中包含的HKDF-512算法在V4中不直接以库的形式提供 在ST wiki页面中会说明如何在HMAC基础上实现HKDF 软件包内容 新的软件包架构新版本采用了新的软件包架构 加解密库仅按照内核提供(每个内核对应一个加解密库) 加解密库不再按照STM32系列分别提供 加解密库不再区分编译器和优化方式(Speed、Size、FPU)

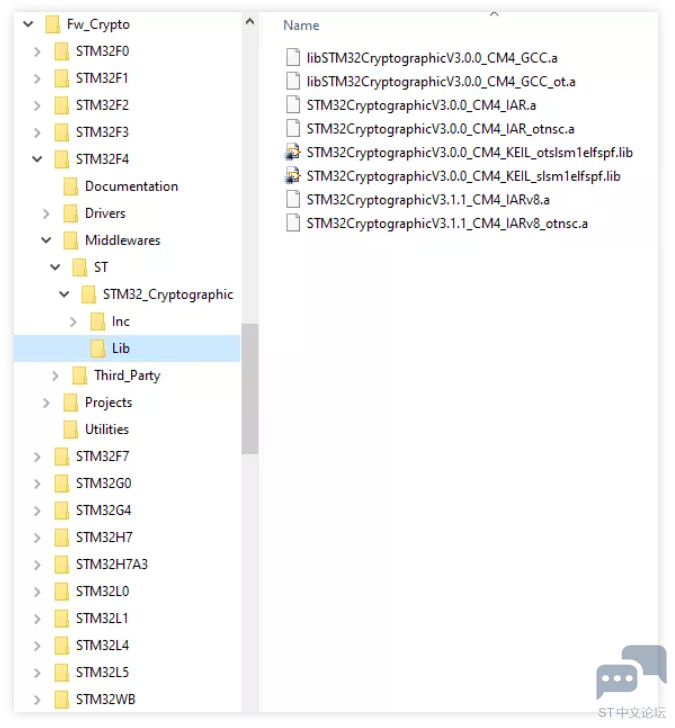

V4的目录结构 vs. V3的目录结构 V3软件包的目录结构是每一个STM32系列对应一个单独的目录 每个芯片系列都有对应的Middleware目录, 里面包含加解密库 加解密库有多个库文件,分别针对不同编译器以及不同的优化选项 参考例程工程同样也在每个STM32系列子目录的Projects目录中。

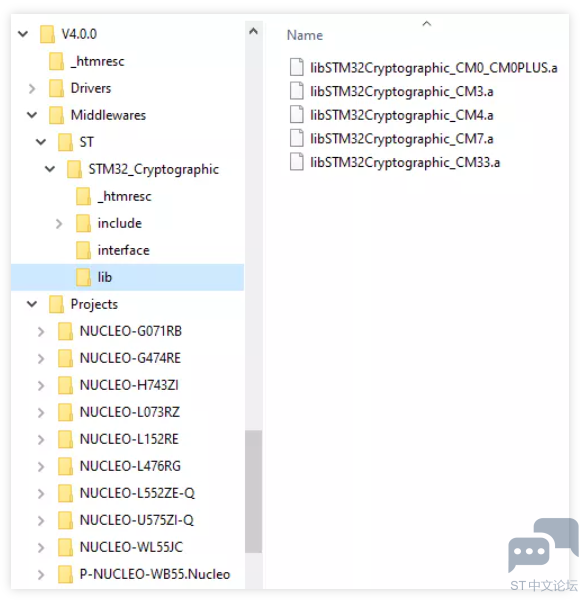

V4中包含加解密库的Middleware文件夹直接在顶层目录 lib目录下的库文件不针对每个STM32系列,也不再区分不同的编译器和优化方式 加解密库文件按照Cortex内核版本,每个内核提供一个统一的库文件 同一个库文件可以适用于各种编译器(AEABI兼容) 对于不同优化选项的选择可以在链接阶段进行配置

新版本示例工程支持的系列包括 STM32G0,STM32G4 STM32H7 STM32L0,STM32L1,STM32L4,STM32L5,STM32U5 (V4.0.1中包含) STM32WB,STM32WL 其他STM32系列虽然没有提供直接的参考例程,但也可以参考示例代码的方式使用库文件,因为库是针对不同Cortex®-M内核提供的,并不区分产品系列。 代码质量进一步提升 V4版本加解密库的源码经过MISRAC:2012检查,加解密库的头文件也同样符合MISRAC:2012标准,对于有MISRAC合规需求的场景,V4将提供很好的支持。 更小代码+更高性能 V4的加解密库在优化方面做了很多提升。以STM32G4为例,我们可以用下表对比一下使用CryptoLib V3.1.3和V4.0.0版本,选择最高性能配置时的运算速度比较。可以看到,无论是对称算法,散列算法还是非对称算法,V4在性能上都有了很大提升,同时加解密库的代码量比V3还要更小。

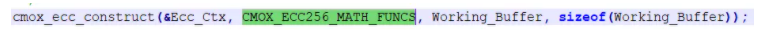

更加灵活易用 方便灵活的方式选择加解密库的实现配置 V4的加解密库为每个内核提供一个单一的库文件,但是允许客户在其应用工程中可以根据速度和代码大小的需要选择不同的配置。这个配置在链接和使用过程中完成。 V3的加解密库在编译阶段使用不同配置,编译出不同的库文件 而V4在相同的算法服务中实现了对不同配置(性能高低和代码量大小)的支持 用户通过Construct API或者每个服务的Processing API来进行选择采用哪个实现 缺省的配置以头文件形式提供 以ECDSA签名算法为例,使用签名函数之前,首先需要调用cmox_ecc_construct()函数,这个函数的第二个输入参数CMOX_ECC256_MATH_FUNCS就用来选择下层的具体实现使用哪一个。

CMOX_MATH_FUNCS_SMALL :代码量小,性能相对低 CMOX_MATH_FUNCS_FAST :性能高,代码量相对大 CMOX_MATH_FUNCS_SUPERFAST256:性能更高(针对长度为225到256的ECC曲线) 其他算法的配置也可以使用类似的方法进行性能和代码量大小的选择,具体请参考Middlewares\ST\STM32_Cryptographic\include\cmox_default_config.h 如果希望所有的配置都按照最小代码量来选择,则可以直接使用相同目录下的cmox_small_config.h头文件的定义,如果希望所有配置都按照最高性能来选择,则可以直接使用相同目录下的cmox_fast_config.h头文件的配置。 应用代码调用更加简洁 同样以ECDSA为例,使用V3版本加解密库,应用程序需要调用多个API才能完成 一个ECDSA Verification,而使用V4的加解密库只需要两个API即可完成。 V3

V4

在V4的软件包中,还提供了一个wrapper实现,帮助以前V3的使用者快速切换到V4的,这个wrapper允许应用继续沿用V3 API但使用V4的库。当然,这种用法虽然快速切换到V4,但却不能最大化地利用V4的新优点,不是推荐用法,仅仅作为快速切换的目的使用。

算法认证 V4提供的加解密库经过了NIST CAVP(Cryptographic Algorithm Validation Program)的认证。 认证测试覆盖了不同的性能和代码大小的配置方式(前面提到的可以通过头文件的宏定义进行的配置选择) 认证基于Cortex®-M内核,而不是和某个特定的STM32系列绑定,所以可以适用于所有STM32系列 有关加解密库认证的详细信息可以参考此链接:https://wiki.stmicroelectronics. ... rary_Certifications 资源链接 文档 所有Cryptolib V4相关的文档都通过STM32 MCU Wiki以网页形式提供,不再提供单独的UM和其他文档:https://wiki.st.com/stm32mcu/wiki/Category:Cryptographic_library 内容包括 加解密库简介、使用指南、密码学算法的基础知识

V4版本加解密库可以从XCUBE-CRYPTOLIB常规的网址下载: https://www.st.com/en/embedded-software/x-cube-cryptolib.html V3版本加解密库可以通过以下链接下载: https://www.st.com/en/embedded-software/x-cube-crypto-v3.html |

微信公众号

微信公众号

手机版

手机版