.png) STMCU小助手

发布时间:2022-4-29 23:29

STMCU小助手

发布时间:2022-4-29 23:29

|

无线通信技术( U/ W7 ?# z* o( }$ ]; ^; q 按照距离和传输速率,可以分为如下图所示。

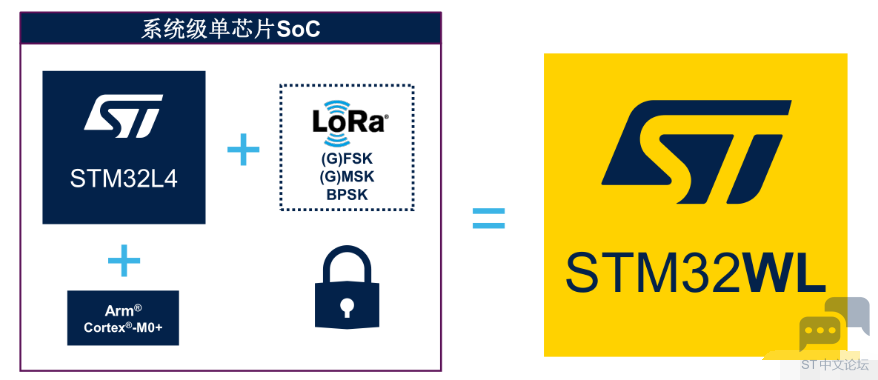

STM32WL型号分布- m( ^; B' {. ]5 e

![L)BDJ89GTP3VSZ(P($S4$]T.png L)BDJ89GTP3VSZ(P($S4$]T.png](data/attachment/forum/202204/30/003751lshhri9dh9q42ibh.png)

STM32WL可优化项 ![57C]O0H]YF550BIUW$M%(4X.png 57C]O0H]YF550BIUW$M%(4X.png](data/attachment/forum/202204/30/003752hz0o90p499rhrs1z.png)

LORA的前身1 p; c: \8 L: g8 a6 | j2 _7 l LoRa是 由法国公司Cycleo(于2009年作为IP和设计解决方案提供商成立)开发的专利技术,用于扩& I# O3 H9 B- ^: w" c, o 频无线调制 • 2012年, Cycleo被Semtech(美国)以约500万美元的价格收购。6 W, I; w# ^0 c( ^1 T3 C. ]! Z • 2015年Semtech建立了LoRa联盟。 包括意法半导体,瑞萨电子,微芯,软银,阿里巴巴,亚马逊,思科,RisingHF,CLAATEK等。 : f( M; S8 S. H; ]: I+ I: P; r* ` LORA技术方面+ w) C. B. b5 z: O/ e LoRa(Long Range)是Semtech公司的调制技术,用于低功耗,广域网(LPWAN)。. P. w; Q: y4 w • LoRa是物理层。" Y+ v6 ]- F6 J3 C • LoRa 基于线性调频扩频(CSS)通信和工作在免许可证的SubGHz 频段。 ; [" g0 Z1 ~/ V( t 全球LORA工作频段5 w5 X V4 h8 t2 p) Y. i" _, G. t 可以看见,在中国使用的频段主要是470~510Mhz ![T(MK25TC$KK6($K{}G4P_]T.png T(MK25TC$KK6($K{}G4P_]T.png](data/attachment/forum/202204/30/003658mrdrrf3nr783zmrw.png)

) g( |* v7 y+ P: R& B LoRa 和 LoRaWAN区别 LoRa是物理层,LoRa定义了调制技术和频段,LoRaWAN是上层的一种开关协议,定义了mac层。" R$ h7 {3 F0 _5 c \1 R+ o; q ![V3X66FRHJG$O@FROLE]3~GE.png V3X66FRHJG$O@FROLE]3~GE.png](data/attachment/forum/202204/30/003657cgszbvfvgqt3sg13.png)

% t; W9 |7 @! [+ | LoRaWAN网络架构8 @3 O+ u2 e. k* y5 f8 b LoRaWAN网络架构分成如下五个部分:2 b, ^( C6 T) P9 Y8 E, p) ^7 w • LoRaWAN节点2 u* J8 v, _2 B • LoRaWAN网关 • LoRaWAN网络服务器 • LoRaWAN应用服务器 • APP- Q6 V) y \1 y2 S6 H" S7 P2 [6 r 工作过程是总端节点采集数据,将数据通过LoRa无线通信,传输到网关,网关再将数据传输到网络服务器,网络服务器再将数据转化到对应的应用服务器进行处理,最后在网页或者APP内进行显示。STM32WL系列的产品适合做节点这样的一个角色。

LoRaWAN 安全数据传输 在数据传输种,节点和网络服务器之间会使用128bit的网络会话密钥进行加密,检点和应用服务器之间则会用128bit的应用绘画密钥加密, 这样可以确保节点传输到应用服务器的数据不会被网关和网络服务器进行读取到。 ![~))E76E9)]S$U)]DNK_RP7I.png ~))E76E9)]S$U)]DNK_RP7I.png](data/attachment/forum/202204/30/003658z0sssl7s4vg0pzis.png)

LoRaWAN 节点定义7 j! c$ C; ^7 P5 L" k9 S2 I 节点的类别主要是有Class A, Class B, Class C。 基于LoRaWAN的终端设备可能会根据其设备类别以三种模式之一运行。( J$ {1 F6 o# m2 S F • 所有此类设备必须支持Class A操作。 • Class B设备必须同时支持Class A和Class B模式。 • Class C设备必须支持Class A。这些操作模式与设备与网络的通信方式有关。 由下图也可以得知,Class A, Class B, Class C的功耗种Class A最小,Class C功耗最大。 3 m1 i# w. P2 ]+ d0 s! b ![L]4)%TE~$@~M$(U{2TC67.png L]4)%TE~$@~M$(U{2TC67.png](data/attachment/forum/202204/30/003657pn8wxwn0z2xtwzw2.png)

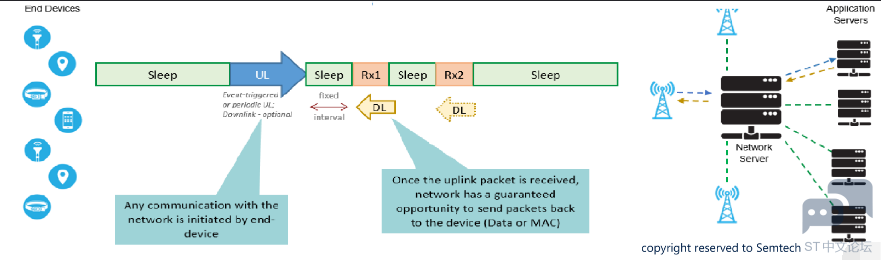

3 z# \ c( [- p. p8 D7 P1 x 工作模式 Class A; R$ S( s' v9 p( S: x6 } Class A:所有LoRaWAN终端设备必须实现A类功能。 降低功耗。# i4 |# C; q4 e* y3 }, b$ H& n) U 双向传输终端(Class A):ClassA 终端设备允许双向通信,Class A 的终端在每次上行后都会紧跟两个短暂的下行接收窗口,以此实现双向传输。1 q( V/ O1 M0 i7 V [" {9 T) J. s

终端基于自身通信需求来安排传输时隙,在随机时间的基础上具有较小的变化(即 ALOHA 协议)。Class A 操作为应用提供了最低功耗的终端系统,只要求应用在终端上行传输后的很短时间内进行服务器的下行传输,服务器在其他任何时间进行的下行传输都需要等终端的下一次上行。 1 V! C$ H5 x( }2 Y" a s2 E

Class B Class B:Class B设备必须同时支持Class A和Class B模式。 划定接收时隙的双向传输终端(Class B):Class B 的终端有更多的接收时隙。除了 Class A 的随机接收窗口,Class B 设备还会在指定时间打开其他的接收窗口。为了让终端可以在指定时间打开接收窗口,终端需要从网关接收时间同步的信标(Beacon),使服务器知晓终端何时处于监听状态。 $ q, X( W" w% \) N ![P%9V]O8(HSO28P7`JI7_H34.png P%9V]O8(HSO28P7`JI7_H34.png](data/attachment/forum/202204/30/003656c4niblntrukt4uib.png)

Class C Class C:Class C始终处于“打开”状态; 也就是说,它们不依赖电池电量。 低延迟,多功耗。6 `0 l5 j" Y, j5 n5 q 最大化接收时隙的双向传输终端(Class C):Class C 的终端基本处于一直打开接收窗口的状态,只在发送时短暂关闭。Class C 的终端会比 Class A 和 Class B 更加耗电,但同时从服务器下发给终端的时延也是最短的。" s& e3 p3 W3 J/ u9 Q; [. N

LoRaWAN 网络结构! x* [5 `7 d2 q2 t LoRaWAN 网关在LoRaWAN 网络结构中主要是做数据转换工作,节点接收到的数据转换到网络服务器,或者将网络服务器的数据传输到节点。 ! Q. i2 P/ R2 p' u' e) l; B% `0 k ![]PC[C_0CG[4(6GVG8Q4{3IJ.png ]PC[C_0CG[4(6GVG8Q4{3IJ.png](data/attachment/forum/202204/30/003656y0gylz8v35l0lbf5.png)

6 ?. r# G. b2 @. ^ \/ A LoRaWAN 网络架构主要包含节点、网关、网络服务器、应用服务器以及应用APP。 ) Y" W3 g" \1 |! H8 k ![LC_]%DL]SA2UR%ENA)(2198.png LC_]%DL]SA2UR%ENA)(2198.png](data/attachment/forum/202204/30/003656pl5in2nw74zh8h5o.png)

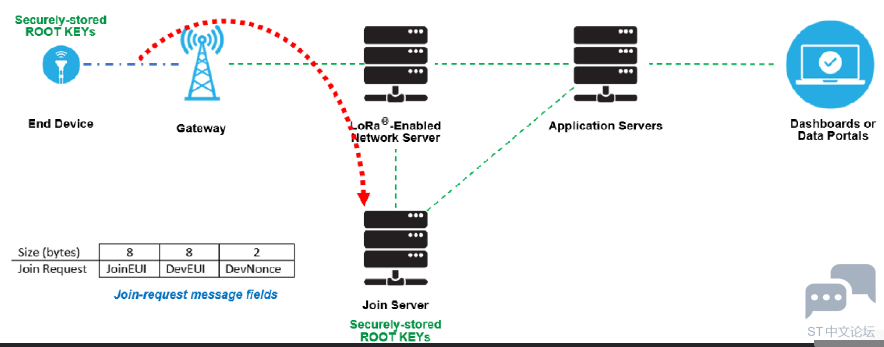

e0 \& h$ A3 {3 d7 N LoRaWAN 节点激活方法0 ^8 G* V/ m5 Z! X3 z LoRaWAN 节点入网或者激活主要又两种方式,分别是Over-the-Air Activation(OTAA)和Activation By Personalization (ABP)。 0 w& k7 W, E+ e7 J Over-the-Air Activation(OTAA) 空中激活 OTAA 是目前推荐的连接方式,安全性更高,通过网络执行入网的过程,动态地生产会话密钥及 DevAddr。7 c( t# c; f( S# V1 k+ h • 基于全局唯一标识符$ p) n5 X, I/ ]% V( n • 空中消息握手 • 设备制造商自动生成基本的配置参数 • 可以定期更新安全密钥(会话密钥和派生密钥) • 设备可以存储多个“身份”,以在其生命周期内动态安全地切换网络和运营商 • 提供高级的防篡改安全选项7 x7 b$ V! V+ r0 P3 c# z Activation By Personalization (ABP) 本地激活 ABP 接入网络的方式更为简单直接,无需入网流程,通过本地预存的会话密钥进行加解密,但存在一些安全性的问题如重放攻击,因此不推荐使用。 • 生产时存储共享密钥 • 锁定到特定网络2 r' f/ X$ P" p9 v! e • 简化的(不太安全)的激活过程 • 在制造时对ID和密钥进行了个性化设置& d V1 V: @7 h; Y8 N" M& [. h) \' k • 上电后,设备立即开始工作; 跳过加入程序8 @ n. l' M `1 q# r8 U6 z/ x • 设备绑定到特定的网络/服务; NetID是设备网络地址的一部分 ! a6 }! r. ^) r }% }7 }9 _8 q OTAA的入网参数: w0 J5 ?3 L( R1 _/ c . \ \ A5 |% ?( y ![Z~M)LDI7A54W{I]AB{C_]VY.png Z~M)LDI7A54W{I]AB{C_]VY.png](data/attachment/forum/202204/30/003655ds5fbbs33cmcgvjm.png)

ABP的入网参数0 }4 \2 ?2 x$ z* N& m

OTAA: 入网请求 在软件上配置好节点参数后,在网络服务器上注册节点时,需要把对应节点的OTAA的入网参数填入到网络服务器中,然后节点就会发送入网请求 ,通过网关请求包发送给网络服务器,入网请求数据包内就包含了AppEUI和DevEUI等阐述的信息

9 |( G: c4 R4 {+ F1 n/ k0 k OTAA: 入网接收 当网络服务器接收到网关转化的入网请求数据包之后,网络服务器会根据数据包的参数来判断是否是已经注册的节点,如果是则会接受申请,并且会返回数据包给节点,数据包会包含后面用于派生数据通讯密钥的信息。# L$ {- `1 @; S2 P& r) l 2 b7 h1 _6 l0 q5 n# B7 G4 e ![6_M_]ZHSB1O8DWUB7A(9]H8.png 6_M_]ZHSB1O8DWUB7A(9]H8.png](data/attachment/forum/202204/30/003655qmpyppivmd537vyv.png)

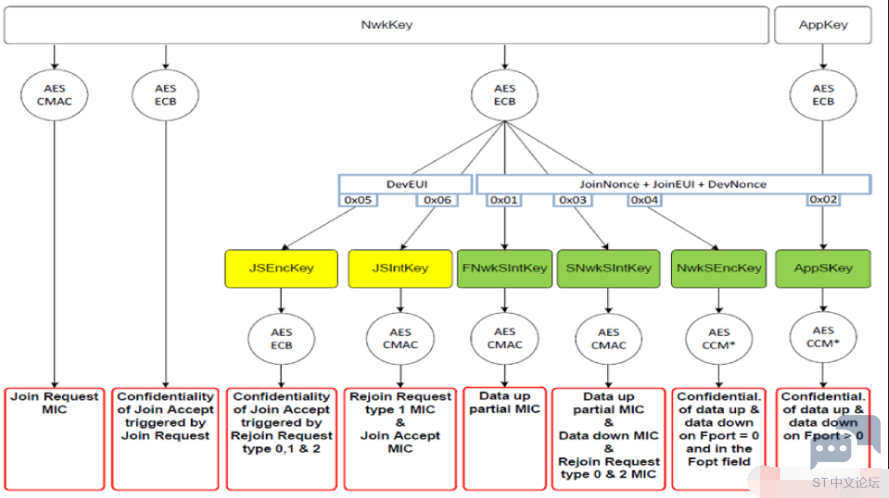

* q2 D$ {0 g( @* S# Q6 S/ r OTAA: 会话密钥8 F3 `0 v c x" r! N1 L' c4 `3 L! L 在完成入网通讯后,节点和服务器会根据入网申请和入网接收的数据包交换参数,派生出网络会话密钥(Networks Session Keys)和应用会话密钥(Application Session Keys)用于后续的数据传输加密。2 q3 `- K) n% D' I# ` ![X)~3QEW(%_3]U]MEE9J(MTB.png X)~3QEW(%_3]U]MEE9J(MTB.png](data/attachment/forum/202204/30/003655xo0wl1hexv2oiwem.png)

OTAA:安全传输) [) ?1 Z/ |- b& f! G# W5 ~ 节点和网络服务器之间的通信是用安全的网络连接使用派生的网络会话密钥 (Secure network connection using derived Network Session Keys)进行加密,而节点和应用服务器之间的通信是用应用程序会话密钥 (Application lever end-to end encryptionusing derived Application Session Keys)进行加密。 所以网关网络服务器没有办法读取到节点到应用服务器上的数据,因为他们使用的是不同的密钥,这也可以保证网关或者网络服务器受到攻击时,节点传输给应用服务器的数据不会被破解。6 u# ]& Y* r- X / L+ l: J# N4 X

LoRaWAN 安全密钥派生图 i! Q0 R8 c# G/ J: n! f o 下图列出了LoRaWAN 安全密钥派过程,可以看到AppKey或者NwkSKey在结合不同的AES算法之后,可用于不同数据包的加密,比如入网申请和接受的数据加密和数据传输的密钥是不一样的。8 R! B% V7 T- \ 8 a1 {" ~, p( L. t6 W0 v; S

, O% c7 _0 Q8 a3 m OTAA: 工作流程- S* X2 j0 }8 k, f+ ]1 u: g 最开始是入网,然后是节点的网络连接,这个步骤会产生加密数据的密钥,接着是数据的传输,可能是节点数据的更新或者是系统时间的同步。% \! { I8 ]) ^2 M$ }! ]- w! ~

LoRaWAN数据包格式 9 g4 s. G3 G3 H" T/ I | ![3Q@ZQ[8X86]M]@KO3G6`8UM.png 3Q@ZQ[8X86]M]@KO3G6`8UM.png](data/attachment/forum/202204/30/003654d0gtar0ar91ql2zz.png)

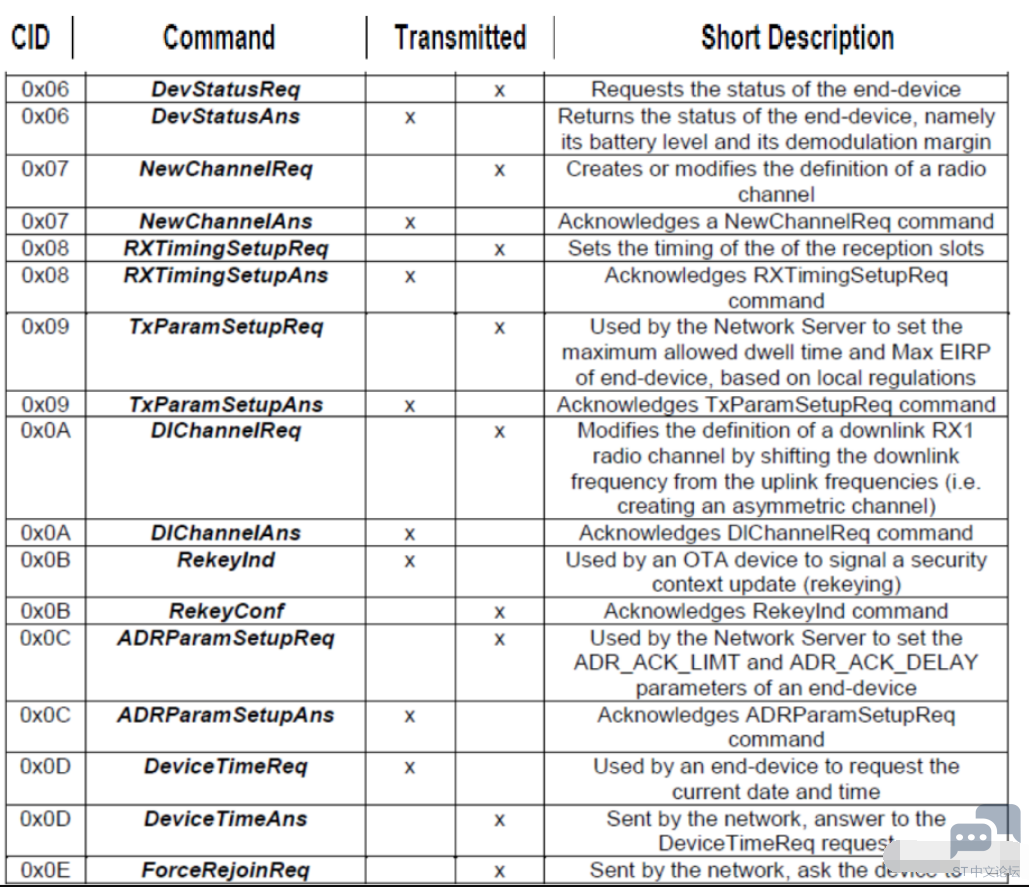

LoRaWAN MAC指令; `" b' J! C/ _7 c& R% _# U/ y 对于LoRaWAN网络管理,可以在网络服务器和终端设备上的MAC层之间专门交换一组MAC命令。 MAC层命令对于应用程序或应用程序服务器或在终端设备上运行的应用程序永远是不可见的。 • 单个数据帧可以包含任何MAC命令序列,它们可以commands带在FOpts字段中,或者作为单独的数据帧发送时,可以在FRMPayload字段中将FPort字段设置为0。$ R' ^( l: Q4 t* A • MAC命令始终以加密方式发送,并且不得超过15个八位位组. • 作为FRMPayload发送的MAC命令始终被加密,并且不得超过最大FRMPayload长度. 发送MAC指令的两种方法:/ w* j/ G% l! F5 e • 在FOpts字段中附带的MAC命令 • MAC命令作为单独的数据帧发送,在FRMPayload字段& R7 ~, A P' o( q: ]. ^- H$ U* B; J/ _9 P 中将FPort字段设置为0( @7 A5 O3 }2 y' c ! e4 u3 X. b l! k' w- F2 ~7 ]

下面是lorawan的mac指令。主要分为两类,一类是节点发给服务器的,另一类是网络服务器发给节点的,一般而言总端节点只会应答一次接收到了mac指令,如果网络服务器没有接收到回应,只能再发一次。 $ [- f% ^& i& c. A ![94Q8O]Y{11N5OE}%9(1D9J8.png 94Q8O]Y{11N5OE}%9(1D9J8.png](data/attachment/forum/202204/30/003653o1bk2si9ixkzkkuk.png)

![KBJU}21}{98$O47PJ]442EB.png KBJU}21}{98$O47PJ]442EB.png](data/attachment/forum/202204/30/003651vilbrdyrhgarzzyi.png)

|

【新品发布】超低功耗复合调制无线STM32WL3x微控制器

实战经验 | 从STM32WL55JC到STM32WLE5CC的LoRaWAN_FUOTA移植

基于STM32WL55中开启双核的使用经验分享

基于STM32WL55双核烧录过程的问题及解决办法

【无线与云连接】STM32WL私有LoRa网络设计原理以及演示介绍

基于STM32WL LSE 添加反馈电阻后无法起振问题经验分享

STM32WL sub-GHz SoC 未来工业物联网最佳的选择

STM32Wx 助力万物互联3.0

STM32Wx 赋能工业物联网解决方案

基于STM32WL55-NUCLEO开发的LoRaWAN经验分享

微信公众号

微信公众号

手机版

手机版